Cibo, l’emergenza guerra rischia di farci importare prodotti vietati

13 Aprile 2022

La Maya, una festa al femminile

15 Aprile 2022

La necessità di comunicare bene un attacco hacker

di Silvia Cegalin

È il 6 Aprile quando il sito del Ministero della Transizione ecologica, MITE, diventa irraggiungibile. Non circolano informazioni ne viene emessa alcuna dichiarazione ufficiale da parte del Ministero, l’unico commento è rilasciato dal Ministro Cingolani durante l’intervista su raiplaysound al programma radiofonico Italia Recovery, dove annuncia velocemente che il sito ha subito una minaccia esterna. Dal 6 aprile il sito resterà inagibile per almeno 3 giorni senza che sia comunicato più alcun aggiornamento.

Nello stesso periodo, l’8 Aprile, il sito del Ministero degli Esteri della Finlandia subisce un attacco DDoS mentre è in corso un discorso al parlamento del presidente ucraino Volodymyr Zelensky. Il sito viene colpito verso mezzogiorno ma entro un paio d’ore viene ripristinato, nel frattempo, via twitter, il Ministero degli Esteri cerca di fornire tutte le informazioni in suo possesso, scusandosi inoltre per l’inconveniente.

Due hackeraggi, due modi diversi di affrontarli.

Cosa si sa dell’attacco al Ministero della Transizione ecologica

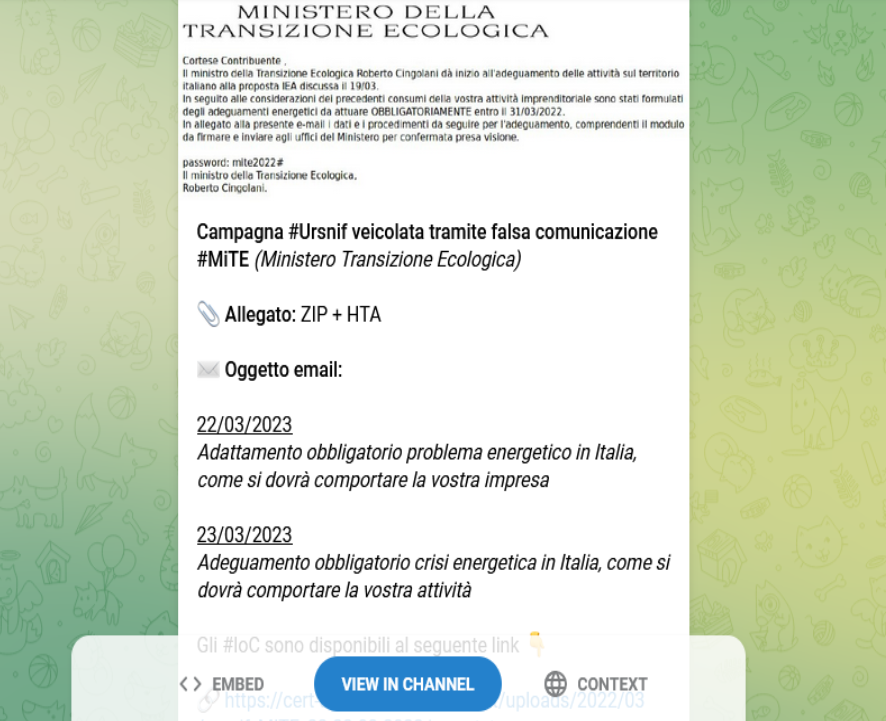

Tutto ha inizio verso fine Marzo quando l’agenzia Cert-AgID rileva la presenza nella rete del MITE del malware Ursnif immesso attraverso una campagna di malspam (si veda figura 1), ovvero mail contenenti malware.

La tattica usata è sempre la medesima, e ricorda quella ai danni del Ministero della Salute: l’hacker, tramite la tecnica del spoofing, sfrutta il logo del Ministero per inviare false comunicazioni o avvisi, in questo caso, all’interno degli uffici ad esso correlati.

Nessun attacco ransomware dunque, come si pensava all’inizio, ma un hackeraggio tramite Ursnif (alias Gozi) pericolosissimo trojan in grado di verificare la presenza di eventuali exploit e capace di sottrarre le informazioni dal sistema e memorizzarle in un file. Un fatto che non stupisce visto che Ursnif è considerato tra le minacce online più diffuse in Italia, e che, attualmente, viene veicolato anche sfruttando il logo di BRT, una truffa già raccontata da noi, e quello dell’INPS e dell’Agenzia delle Entrate.

Può essere questo il motivo per cui, in via precauzionale, il sistema informatico del Ministero della Transizione ecologica viene sospeso, lasciando agli esperti informatici di poter indagare su quanto accaduto. Il giorno che il sito riprende a funzionare dal Ministero giunge l’avviso che non c’è stato nessun furto di dati, perché l’attacco hacker non è riuscito a completarsi, e a dispiegare così tutta la sua forza distruttiva.

Un episodio concluso positivamente, ma che lascia implicita una domanda: perché il giorno che il sito è stato reso offline non sono stati comunicati i risultati delle ricerche del Cert-AgID che avevano rilevato, a Marzo, la campagna di malspam con obiettivo il Ministero e che erano consultabili nel sito dell’agenzia?

Attacchi hacker: quando non c’è più nulla da fare

Sono i primi giorni di Dicembre 2021 quando la banca dati dell’Ulss 6 Euganea (Padova) viene hackerata tramiteil ransomware Lockbit 2.0 e, come si scoprirà il 20 Gennaio, riconducibile al dominio uzbeko lockbitatp.uz. Neanche il tempo di hackerare e chiedere il riscatto (mai avvenuto), che dopo trentasei ore nel dark web vengono pubblicati 9346 file riguardanti referti medici, dati personali e informazioni sui dipendenti. Un episodio però che verrà alla luce soltanto in data 16 Gennaio, un mese e mezzo più tardi. Immediatamente l’Ulss 6 e le autorità competenti si mobilitano, interpellando anche il Garante per la protezione dei dati personali, il sito viene sequestrato e la banca dati viene congelata, ma ormai è troppo tardi.

Da Padova ci spostiamo solo di qualche chilometro, e andiamo a Villafranca, nel veronese, è il 14 Marzo 2022 quando il sito del comune viene hackerato generando un blocco temporaneo dei server e ritardi nell’erogazione dei servizi, ma, quel che è peggio, un data breach. Il sito viene ripristinato in 48 ore senza pagar alcun riscatto, tutto almeno in apparenza sembra essere risolto. Trascorrono due settimane quando nel dark web compaiono circa 100 giga del materiale sottratto, c’è di tutto: procedure, verbali, regolamenti, estremi dei contratti del personale del Comune, atti di pignoramento, e informazioni commerciali e demografiche; anche per questa vicenda i cittadini sono inermi e la notizia viene comunicata solo il 6 Aprile.

Questi esempi sono alcuni dei molti casi in qui gli attacchi hacker sono stati comunicati tardivamente o non fornendo le indicazioni necessarie, un errore, perché la prevenzione al cybercrime inizia anche da una chiara e, ove possibile, repentina comunicazione verso coloro a cui son stati sottratti i propri dati così da poter evitare di essere, a loro volta, bersagli.